Trong khi cộng đồng crypto vẫn còn tập trung vào các lỗ hổng smart contract và DeFi exploits, một mối đe dọa mới đang âm thầm trỗi dậy — không tấn công vào code, mà nhắm thẳng vào người dùng.

Google Threat Intelligence vừa bóc tách một loại malware mới mang tên Ghostblade, thuộc bộ công cụ “DarkSword” — và điều đáng lo ngại là nó được thiết kế để hoạt động cực kỳ kín đáo trên hệ sinh thái iOS.

🧬 Malware “đánh nhanh rút gọn” thời Web3

Không giống các phần mềm độc hại truyền thống, Ghostblade không tồn tại lâu trên thiết bị. Nó không cần plugin, không chạy nền liên tục — mà chỉ kích hoạt, thu thập dữ liệu và biến mất.

Được viết bằng JavaScript, Ghostblade tận dụng chính môi trường trình duyệt để thực hiện cuộc tấn công. Khi xâm nhập thành công, nó nhanh chóng:

- Trích xuất khóa riêng ví crypto

- Thu thập dữ liệu nhạy cảm

- Gửi toàn bộ về máy chủ của hacker

Sau đó… biến mất không dấu vết.

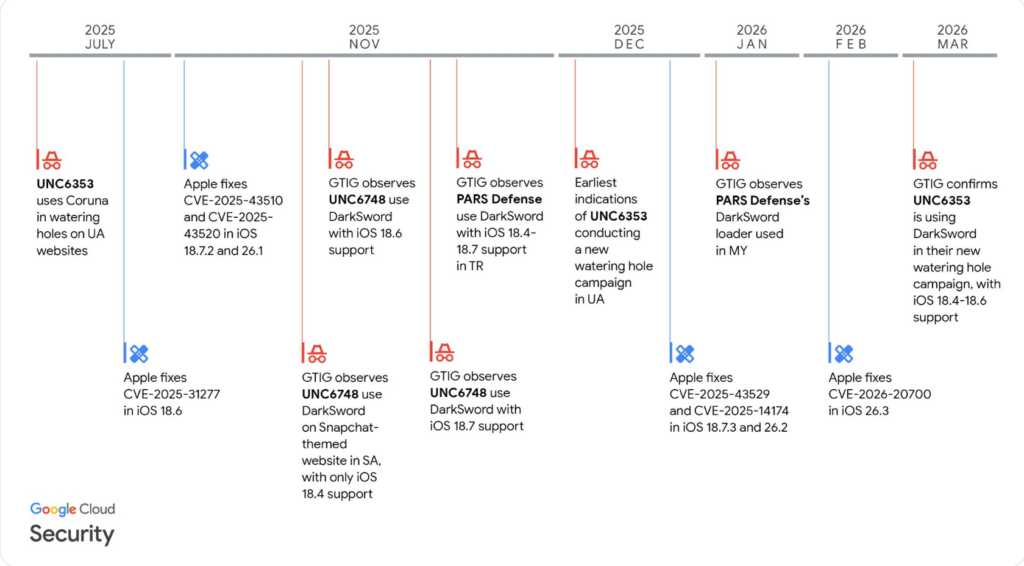

Dòng thời gian về sự phát triển của các mối đe dọa phần mềm độc hại nhắm vào thiết bị iOS của Apple và các bản vá an ninh mạng được phát hành để đối phó. Nguồn: Google Threat Intelligence

Thậm chí, malware này còn xóa các báo cáo lỗi hệ thống — khiến các cơ chế phát hiện của Apple gần như “mù” trước sự hiện diện của nó.

📲 Không chỉ crypto: toàn bộ danh tính số đều là mục tiêu

Ghostblade không đơn thuần là công cụ đánh cắp tài sản số. Nó hoạt động như một “máy hút dữ liệu” toàn diện.

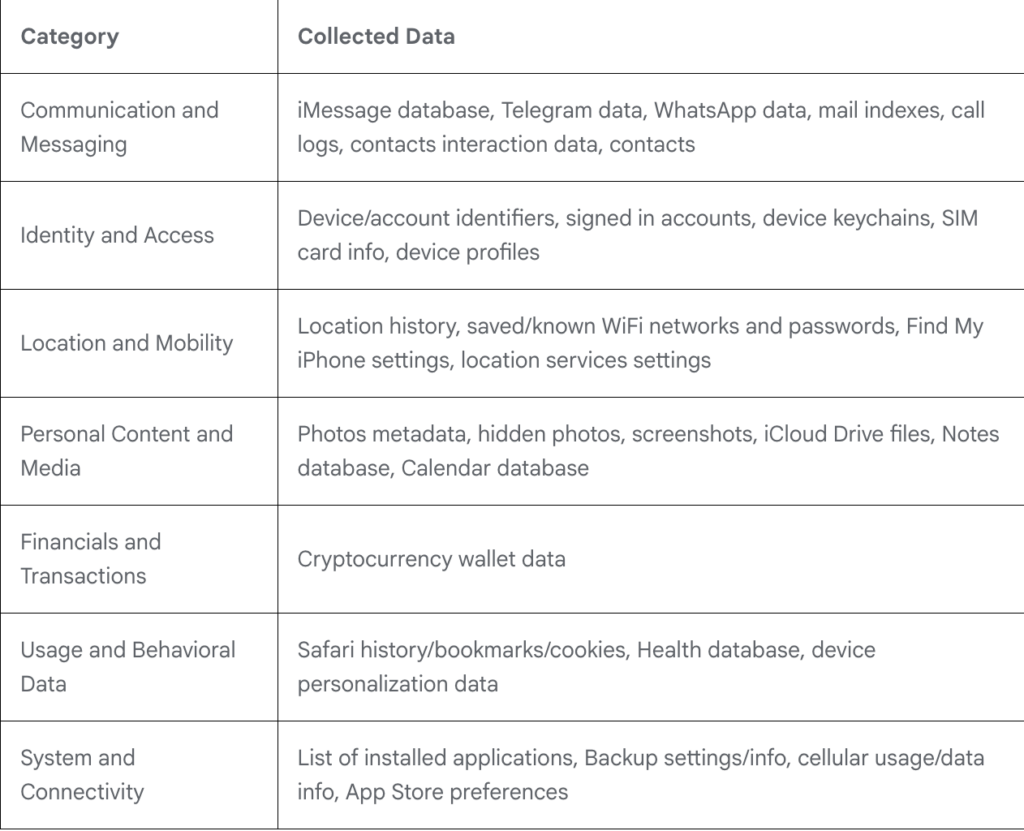

Các mục tiêu bao gồm:

- Tin nhắn từ iMessage, Telegram, WhatsApp

- Thông tin SIM và danh tính người dùng

- Dữ liệu đa phương tiện

- Vị trí địa lý theo thời gian thực

- Cấu hình hệ thống

Danh sách các loại dữ liệu nhạy cảm có thể bị đánh cắp bởi malware Ghostblade. Nguồn: Google Threat Intelligence

Trong kỷ nguyên Web3, nơi ví crypto gắn liền với danh tính số, việc mất dữ liệu đồng nghĩa với mất nhiều hơn chỉ là tiền.

⚔️ DarkSword: bộ vũ khí mới của hacker crypto

Ghostblade chỉ là một mảnh ghép trong DarkSword — bộ công cụ malware dạng trình duyệt gồm nhiều thành phần phối hợp để tối đa hóa hiệu quả tấn công.

Sự xuất hiện của DarkSword cho thấy một xu hướng rõ ràng: hacker đang công nghiệp hóa các công cụ tấn công crypto, biến chúng thành những “sản phẩm” có thể triển khai nhanh, khó phát hiện và dễ mở rộng.

📉 Hack giảm, nhưng rủi ro lại tăng?

Dữ liệu thị trường cho thấy thiệt hại từ hack crypto đã giảm mạnh trong thời gian gần đây. Nhưng đằng sau con số này là một sự dịch chuyển đáng chú ý.

Thay vì tấn công trực tiếp vào giao thức, hacker đang chuyển sang:

- Phishing (website giả mạo)

- Wallet poisoning

- Social engineering

Nói cách khác, con người đang trở thành “lỗ hổng” lớn nhất của hệ sinh thái crypto.

🔍 Góc nhìn Web3: bảo mật không còn là lựa chọn

Ghostblade là lời nhắc rõ ràng rằng: bảo mật trong crypto không còn dừng ở private key hay hardware wallet.

Nó mở rộng sang:

- Thói quen truy cập web

- Khả năng nhận diện website giả

- Ý thức bảo vệ dữ liệu cá nhân

Trong một hệ sinh thái phi tập trung, nơi người dùng là ngân hàng của chính mình, mỗi cú click sai có thể trở thành điểm khởi đầu cho một vụ tấn công.

Và với những công cụ như Ghostblade, ranh giới giữa “an toàn” và “bị xâm nhập” chưa bao giờ mong manh đến thế.